|

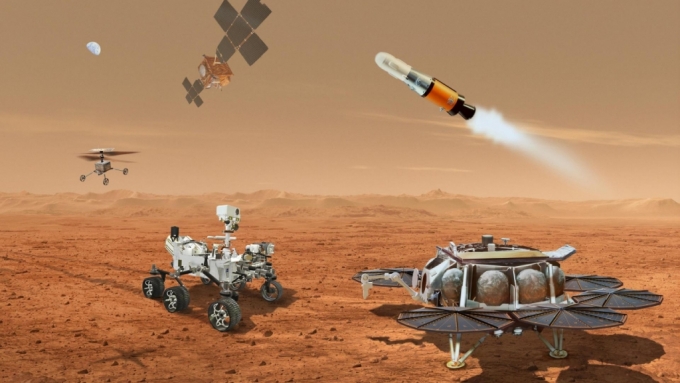

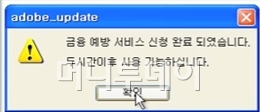

| ↑시중은행로 위조된 가짜사이트에서 이용자 정보를 획득한 뒤 나오는 알림창.(출처:빛스캔) |

이들의 수법은 교묘했다. 홈페이지 주소가 이상한 사이트의 경우, 접속 자체를 꺼린다는 점을 간파, 이용자들이 포털이나 즐겨찾기 등을 통해 진짜 은행 사이트에 접속하더라도 가짜 은행사이트로 유인되는 수법을 사용했다. 은행 사이트 초기화면도 거의 비슷해 상당수 이용자들이 깜박 속을 수 밖에 없었다.

어떻게 이런 일이 가능할까. 이는 PC에 몰래 설치된 악성코드 때문이다. 웹브라우저에서 은행사이트 주소를 클릭할 경우, PC 안에 있는 악성코드가 입력된 URL 주소를 가짜 사이트로 강제 전환시킨 것. 이 과정에서 이용자가 눈치를 챌 방법은 없다.

보안전문기업인 빛스캔이 국내 유포된 금융정보 계정 탈취용 악성코드가 분석한 결과, 이들 악성코드는 보안이 취약한 웹사이트에 접속할 경우, 이용자 PC에 자동으로 설치된다. 일단 PC에 깔린 악성코드는 백신 프로그램 작동과 백신 업데이트를 중단시킨 뒤 공격용 코드를 추가로 다운한다.

이렇게 다운된 공격코드의 역할은 이용자가 특정 은행 주소를 입력할 경우, 진짜 사이트 대신 미리 만들어놓은 가짜 사이트로 강제 유도시키는 것. 웹브라우저 상단의 주소창 역시 진짜 은행 사이트와 동일한 URL로 표기된다. 이용자들이 정상 사이트인지 가짜 사이트인지 분간하기 어려운 이유도 여기에 있다.

빛스캔 관계자는 "이를 구분하는 방법은 정상 사이트들의 경우, 보안카드 비밀번호 전부를 요구하지 않는다는 정도에 불과하다"며 "이를 잘 모르는 사람들은 피싱에 그대로 노출될 수 밖에 없다"고 지적했다.

가짜 사이트는 시중은행들과 동일한 초기화면으로 돼 있다. 일단 이용자가 접속하면 '전자금융사기 예방 서비스'라며 가입 신청을 받는다. 이 과정에서 사용자 ID, 출금계좌번호, 출금계좌비밀번호, 휴대폰 번호, 보안카드 비밀번호 입력까지 모든 정보들을 입력할 것을 요구한다. 이렇게 빼낸 이용자 금융정보를 이용해 곧바로 예금을 인출하는 식이다.

빛스캔 관계자는 "현재 상황에서 피싱과 파밍을 이용한 정보탈취 사이트가 활개를 치는 것은 현재까지도 악성코드가 대규모로 유포되고 있기 때문"이라며 "결국 이용자 스스로 잘 알고 있는 사이트라도 개인정보를 과도하게 요구하는 상황이라면 한번쯤 의심해야한다"고 당부했다.

![광교도 아닌데…"수원 국평이 9억?" 외면받던 이 동네 '반전'[부릿지WALK]](https://thumb.mt.co.kr/11/2024/04/2024041816551096732_1.jpg/dims/resize/100x/optimize/)

![[단독]유재석도 뒷목잡은 '그 놈'…'진짜 얼굴'로 잡아낸다](https://thumb.mt.co.kr/11/2024/04/2024041909475279126_1.jpg/dims/resize/100x/optimize/)

![영하 13도, 길냥이 죽음 막을…'얼지 않는 물그릇'[남기자의 체헐리즘]](https://thumb.mt.co.kr/10/2024/01/2024012701364573421_1.jpg/dims/resize/100x/optimize)

![김수현X김지원, 애간장 녹이는 멜로..현빈♥손예진 넘나[★FOCUS]](https://menu.mt.co.kr/upload/main/2024/2024041816322057036284_mainTop.jpg)