|

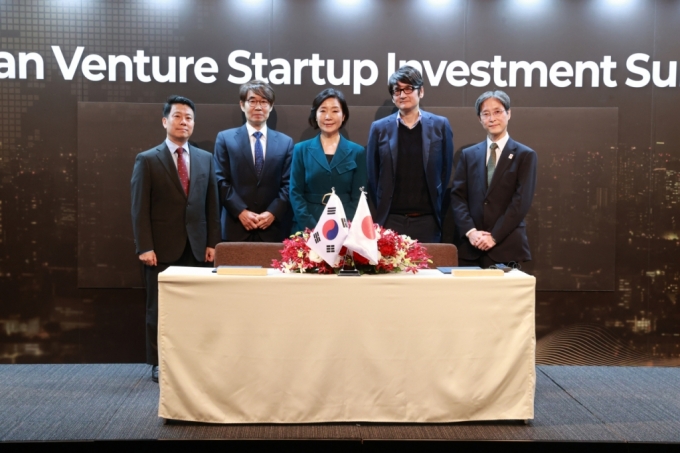

| 7Пљ 29~30РЯ ЧСЗЮКёЦЎ РгСїПјРЛ ДыЛѓРИЗЮ Чб СЄКИКИШЃБГРАРЬ СјЧрЕЧАэ РжДй. |

РЬЙј БГРАРК УжБй Рќ ММАшРћРИЗЮ АјАнРЬ БоСѕЧЯДТ ЗЃМЖПўОю ЛчЗЪ КаМЎАњ ПЙЙц ЙцЙ§РЛ СпНЩРИЗЮ СјЧрЕЦДй. ММКЮ БГРА ГЛПыПЁДТ ЁтЗЃМЖПўОю СЄРЧПЭ РЮНФ ЙцЙ§ ЁтБЙГЛ ЗЃМЖПўОю АќЗУ ЛчАэ ЛчЗЪ ЁтЗЃМЖПўОю АЈПА ЧЧЧи ЙќРЇ ЁтЗЃМЖПўОю ПЙЙцЙ§ ЕюРЬ ЦїЧдЕЦДй.

РгСїПј ДыЛѓ СЄКИКИШЃБГРАРК ЧбБЙРЮХЭГнСјШяПј(KISA)РЬ СІНУЧЯДТ СЄКИКИШЃ АќИЎУМАш(ISMS) РЮСѕ ЧзИёПЁ ЦїЧдЕШ АЭРИЗЮ ISMS СиМіИІ РЇЧи СжБтРћРИЗЮ СјЧр ПЙСЄРЬДй.

ЕЕЧіМі ЧСЗЮКёЦЎ ДыЧЅДТ "ЧСЗЮКёЦЎДТ АЁЛѓРкЛъ НУРхРЛ МБЕЕЧЯДТ НХЗкЕЕ ГєРК АХЗЁМвЗЮМ АэАД ЕщРЬ ОШРќЧЯАэ ЦэИЎЧЯАд РЬПыЧв Мі РжЕЕЗЯ СЄКИКИШЃ ШАЕП АШПЁ УжМБРЛ ДйЧв АЭ"РЬЖѓИч "РЬИІ ХыЧи СіБнБюСі Дм ЧбЙјРЧ ЧиХЗРЬГЊ БнРЖЛчАэАЁ ОјОњДј БтЗЯРЛ РЬОю ГЊАЁАкДй"Аэ ИЛЧпДй.

ЧбЦэ ЧСЗЮКёЦЎДТ СіГ 6Пљ БЙГЛ УжДы ЗЮЦпРЮ БшОиРхЙ§ЗќЛчЙЋМвПЭ РкЙЎ АшОрРЛ УМАсЧЯАэ, ЦЏСЄБнРЖАХЗЁСЄКИЙ§(ЦЏБнЙ§) РЧЙЋЛчЧз РЬЧр СЁАЫ, РкБнММХЙЙцСі(AML) УМСІ БИУр Ею СІЙн ШАЕППЁ ДыЧб РкЙЎРЛ ЙоОЦ Й§РћЁЄСІЕЕРћ КИШЃ РхФЁИІ ИЖЗУЧЯАэ РжДй.

ЖЧ СіГ 5ПљКЮХЭ КэЗЯУМРЮ ЕЅРЬХЭ КаМЎ БтОї 'УМРЬГЮИЎНУНК'ПЭ СІШоЧи НЧНУАЃ КЮСЄАХЗЁ И№ДЯХЭИЕРЛ НЧНУЧЯАэ РжРИИч ЦЏБнЙ§ НУЧр РЬРќКЮХЭ РќУМ АЁЛѓРкЛъРЧ 70% 'ФнЕх ПљЗП' КИАќАњ ЧЯЕхПўОюКИОШИ№Ет(Hardware Security Module)РЛ ХыЧб РЬСп ОЯШЃШЗЮ ЙпЛ§ АЁДЩЧб И№Еч СОЗљРЧ ЛчАэ РЇЧљРИЗЮКЮХЭ РкЛъРЛ КИШЃЧбДй.

!["УщРхОЯ 0.5ЇЏ ФПСіИщ МіМњЧЯБтЗЮ ЧпДТЕЅЁІ" ПяИдРЮ КИШЃРк [ИЃЦї]](https://thumb.mt.co.kr/11/2024/05/2024051016083656168_1.jpg/dims/resize/100x/optimize/)

!["ЧаЛ§ 10Иэ АХЧА ЙААэ ОВЗЏСЎ"ЁІКёБиРИЗЮ ГЁГ 'ПьСЄ ПЉЧр'[ДКНКМгПРДУ]](https://thumb.mt.co.kr/10/2023/12/2023121717255330052_1.jpg/dims/resize/100x/optimize)

!["ВР АЁОп Чи" ЛчЖї АЁЕц НЧРК Йш 30Ка ИИПЁ ФЇИєЁІ292Иэ ДыТќЛч[ДКНКМгПРДУ]](https://thumb.mt.co.kr/10/2023/10/2023100611053583558_1.jpg/dims/resize/100x/optimize)

![ПЕЧЯ 13ЕЕ, БцГЩРЬ СзРН ИЗРЛЁІ'ОѓСі ОЪДТ ЙАБзИЉ'[ГВБтРкРЧ УМЧцИЎСђ]](https://thumb.mt.co.kr/10/2024/01/2024012701364573421_1.jpg/dims/resize/100x/optimize)

![ЙЮШёСј РЧАсБЧ АЁУГКа, ДКСјНК ФПИЎОю КаМіЗЩ ЕЩМіЕЕ[ЁкFOCUS]](https://thumb.mtstarnews.com/05/2024/05/2024051010373935964_1.jpg)

![ШЋМББй ШИРх "АнРкЧќ БИСЖ ЧбЙЬРЯ ЕПИЭ, ЕПОЦНУОЦ ЦђШРЧ АЗТЧб Ур" [2024 ХАЧУЗЇЦћ]](https://i1.ytimg.com/vi/pkVg4wXxvmM/hqdefault.jpg)

![ШЋМББй ШИРх "ЕПИЭ АШДТ РЉРЉРЬ ЕЩ Мі РжНРДЯДй" [2024 ХАЧУЗЇЦћ]](https://i4.ytimg.com/vi/7iWOChZ79SM/hqdefault.jpg)

![БЄЛъГыСЖ КЛСј, ЦЎЗГЧС СіСі РЬРЏ [PADO ЦэС§РхРЧ 'ЙЬБЙ Ды ЙЬБЙ']](https://i4.ytimg.com/vi/olBkk967o4E/hqdefault.jpg)

![ЦЎЗГЧСvsЙйРЬЕч, 6АГСж КИИщ Дф ГЊПТДй [PADO ЦэС§РхРЧ 'ЙЬБЙ Ды ЙЬБЙ']](https://i4.ytimg.com/vi/7kc1ddGnWtE/hqdefault.jpg)