|

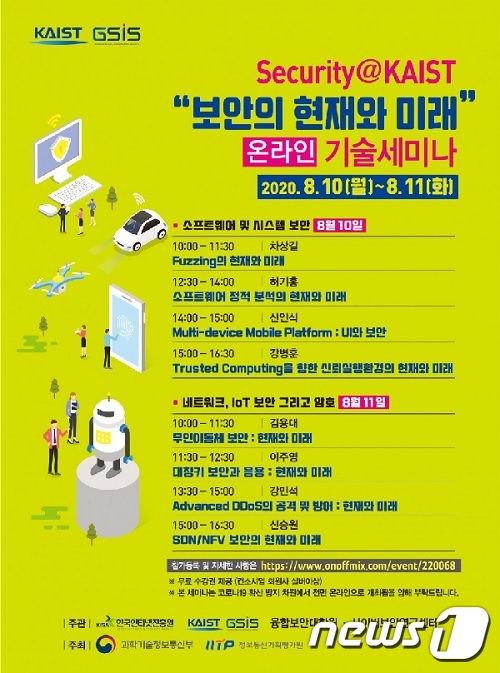

| `시큐리티(Security)@KAIST 보안의 현재와 미래 기술세미나' 홍보 포스터© 뉴스1 |

5일 KAIST에 따르면 지난해 8월 신설된 KAIST 정보보호대학원이 주관하는 이번 세미나는 보안 기술의 현황과 미래의 발전 방향을 전망하기 위해 마련됐다.

5G와 IoT 등 4차 산업혁명 기술을 결합한 ICT 융합서비스가 등장한 이후 보안 기술은 매우 광범위한 분야에 적용되고 있다.

그러나 신기술에 대한 정보 보안 교과서 한 권을 완성할 무렵이면 보다 또 다른 신기술이 등장해 보안 문제는 다시 원점으로 돌아가게 된다.

KAIST 정보보호대학원은 이처럼 날로 가속화되는 보안 기술의 발전 양상에 빠르게 대처하기 위해 이번 기술세미나를 마련했다.

다양한 보안 분야의 최신 기술 동향을 파악하고 미래의 보안 기술 발전을 예측해 국내 보안산업을 지원하는 한편, 국내 연구자들이 세계 최고 수준의 보안 기술을 연구할 수 있도록 돕는 것이 이번 세미나의 목표다.

이번 세미나에서는 신인식 정보보호대학원 책임교수가 `멀티 디바이스 모바일 플랫폼: UI와 보안'이라는 주제로 하나의 앱을 여러 조각으로 분할하고 각 조각들을 여러 기기에서 동시에 실행할 수 있는 새로운 멀티 디바이스 모바일 운영체제 기술에 관해 공유한다.

또, Δ허기홍 교수 `소프트웨어 정적 분석'N Δ차상길 교수 `퍼징(Fuzzing)' Δ강병훈 교수 `트러스티드 컴퓨팅(Trusted Computing)을 향한 신뢰 실행환경' 등 다양한 강의와 프로그램이 진행될 예정이다.

KAIST 정보보호대학원 관계자는 "이번 기술세미나는 국제적으로 손꼽히는 보안 분야 TOP4 학회에서 발표된 논문과 학회지에 게재된 최신 기술들을 중점적으로 소개하는 자리가 될 것?이라고 설명했다.

한편, 이날 열리는 세미나는 코로나19 확산 방지 차원에서 전면 온라인으로 진행된다.

<저작권자 © 뉴스1코리아, 무단전재 및 재배포 금지>

![[더차트] "자식한테 손 벌릴 순 없지"…50대, 노후 위해 '이 자격증' 딴다](https://thumb.mt.co.kr/11/2024/04/2024043009094274959_1.jpg/dims/resize/100x/optimize/)

![월급 그대론데 지갑 빵빵해졌다?…평택 '이 동네' 함박웃음 짓는 이유[르포]](https://thumb.mt.co.kr/11/2024/05/2024050311171788531_1.jpg/dims/resize/100x/optimize/)

!["회사 따라 지방으로 이사 가요" 집 팔았는데…'1억' 세금폭탄, 왜? [TheTax]](https://thumb.mt.co.kr/11/2024/05/2024050314474675132_1.jpg/dims/resize/100x/optimize/)

!["학생 10명 거품 물고 쓰러져"…비극으로 끝난 '우정 여행'[뉴스속오늘]](https://thumb.mt.co.kr/10/2023/12/2023121717255330052_1.jpg/dims/resize/100x/optimize)

![영하 13도, 길냥이 죽음 막을…'얼지 않는 물그릇'[남기자의 체헐리즘]](https://thumb.mt.co.kr/10/2024/01/2024012701364573421_1.jpg/dims/resize/100x/optimize)

![홍선근 회장 "동맹 강화는 윈윈이 될 수 있습니다" [2024 키플랫폼]](https://i4.ytimg.com/vi/7iWOChZ79SM/hqdefault.jpg)

![광산노조 본진, 트럼프 지지하는 이유 [PADO 편집장의 '미국 대 미국']](https://i4.ytimg.com/vi/olBkk967o4E/hqdefault.jpg)

![트럼프vs바이든, 6개주 보면 답 나온다 [PADO 편집장의 '미국 대 미국']](https://i4.ytimg.com/vi/7kc1ddGnWtE/hqdefault.jpg)