|

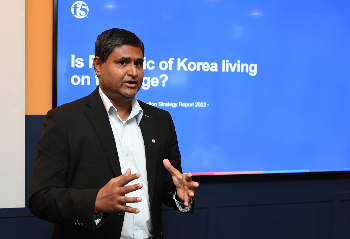

| 쿠나 날라판(Kunaciilan Nallappan) 아태·일본·중국 담당 마케팅 부사장 / 사진제공=F5 |

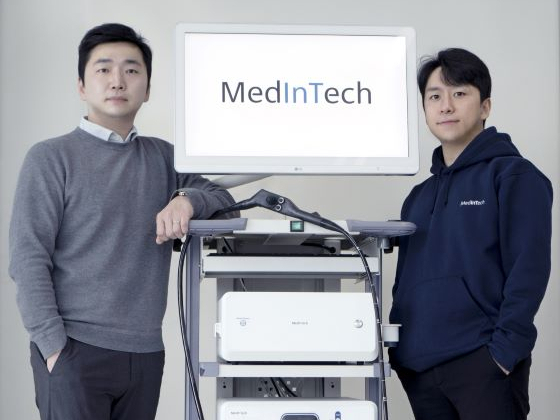

미국에 본사를 두고 사이버 보안과 클라우드 등 IT 솔루션 서비스를 제공하는 F5 측의 설명이다. F5는 29일 서울 을지로에서 기자 간담회를 열고 한국시장 진출을 본격화한 배경에 대해 이같이 밝혔다. 이날 간담회에는 아담 주드(Adam Judd) 아시아·태평양·일본·중국 총괄 부사장, 쿠나 날라판(Kunaciilan Nallappan) 아태·일본·중국 담당 마케팅 부사장과 F5코리아의 조재용 지사장 등이 참석했다.

사이버 보안 부문의 가장 큰 고객군은 공공·금융 부문이 차지하고 있지만 다양한 이유로 그간 공공·금융 영역에서 외국계 솔루션 업체들의 진출은 녹록하지 않았던 게 사실이다. 그럼에도 지난해부터 F5를 비롯한 외국 솔루션 업체들의 한국 진출은 본격화되고 있다. F5는 "팬데믹을 거치며 사이버 위협들도 글로벌화됐고 각종 위협에 대한 정보(Intelligence)를 더 많이 활용할 수밖에 없게 됐다"며 "기존 외국사들이 직면했던 제약도 풀릴 수밖에 없었던 것"이라고 했다.

|

| 아담 주드(Adam Judd) 아시아·태평양·일본·중국 총괄 부사장 / 사진제공=F5 |

또 쿠나 날라판 부사장도 F5는 '2022년 어플리케이션 전략보고서' 작성을 위해 한국을 포함한 글로벌 각국에서 진행했던 설문조사 내용을 공개하며 F5에 따르면 한국 내 58%의 응답자들은 IT 시스템과 영업기술의 결합에 관심을 기울였고 그 중에서도 최종 소비자 단에서 원활히 구현될 수 있는 '엣지 컴퓨팅'(Edge Computing) 및 5G 서비스에 관심이 높았다. 또 이를 구현하기 위한 Wapp(Web App and API Protection), 위협정보(Threat Intelligence), 제로트러스트 등 보안 이슈에 대해서도 관심이 높았다고 전했다.

F5는 국내에서 공공·금융 외에도 '분산 클라우드 컴퓨팅'(Distributed Cloud Computing) 서비스를 소매유통, 게임, 금융 등 업종을 대상으로 영업을 펼쳐갈 계획이다. IT 서비스 솔루션 수요의 축이 △기업 내부 전산 인프라에 전적으로 의존하는 온프레미스(On Premise) 시스템에서 클라우드로 옮겨가는 게 한 축이었다가 △다시 클라우드에서 엣지 컴퓨팅으로 옮겨지고 △클라우드-엣지 사이의 데이터 프로세싱으로 지속적으로 바뀌는 과정에서 F5가 강점을 가질 수 있다는 것이다.

![[더차트] 김밥 열풍에도…외국인 선택 1위는?](https://thumb.mt.co.kr/05/2024/05/2024051714301867849_1.jpg/dims/resize/201x/crop/201x130/optimize)

![이 순대 한접시에 1만원?…두번은 찾지 않을 여행지 '한국' [남기자의 체헐리즘]](https://thumb.mt.co.kr/11/2024/05/2024051708471186942_1.jpg/dims/resize/100x/optimize/)

![[단독] '1조원 규모' 양자 프로젝트, 예산 대폭 깎여…"허탈"](https://thumb.mt.co.kr/11/2024/05/2024051709451286469_1.jpg/dims/resize/100x/optimize/)

![[우보세]'자국산' 플랫폼의 가치](https://thumb.mt.co.kr/11/2024/05/2024051309075412247_1.jpg/dims/resize/100x/optimize/)

!['보물이 와르르' 서울 한복판서 감탄…400살 건물 뜯어보니[르포]](https://thumb.mt.co.kr/10/2024/05/2024051617181113332_1.jpg/dims/resize/100x/optimize)

!["학생 10명 거품 물고 쓰러져"…비극으로 끝난 '우정 여행'[뉴스속오늘]](https://thumb.mt.co.kr/10/2023/12/2023121717255330052_1.jpg/dims/resize/100x/optimize)

![영하 13도, 길냥이 죽음 막을…'얼지 않는 물그릇'[남기자의 체헐리즘]](https://thumb.mt.co.kr/10/2024/01/2024012701364573421_1.jpg/dims/resize/100x/optimize)

![미국이 이 나라 독립시키고 침공한 이유 [PADO 편집장의 '미국 대 미국']](https://i2.ytimg.com/vi/UbocpYuX_xk/hqdefault.jpg)

![홍선근 회장 "격자형 구조 한미일 동맹, 동아시아 평화의 강력한 축" [2024 키플랫폼]](https://i1.ytimg.com/vi/pkVg4wXxvmM/hqdefault.jpg)

![홍선근 회장 "동맹 강화는 윈윈이 될 수 있습니다" [2024 키플랫폼]](https://i4.ytimg.com/vi/7iWOChZ79SM/hqdefault.jpg)

![광산노조 본진, 트럼프 지지 이유 [PADO 편집장의 '미국 대 미국']](https://i4.ytimg.com/vi/olBkk967o4E/hqdefault.jpg)

![트럼프vs바이든, 6개주 보면 답 나온다 [PADO 편집장의 '미국 대 미국']](https://i4.ytimg.com/vi/7kc1ddGnWtE/hqdefault.jpg)